Maximale Sicherheit im SCP

Die Sicherheit von Serverinfrastrukturen ist in der heutigen IT-Landschaft kein optionales Feature mehr, sondern das Fundament jedes erfolgreichen Hostings. Wer Root-Server oder VPS (Virtual Private Server) betreibt, weiß: Der Moment, in dem eine IP-Adresse öffentlich erreichbar ist, beginnen die Portscans und Angriffsversuche. Bisher waren Administratoren primär auf lokale Lösungen wie iptables, nftables, ufw oder Fail2Ban angewiesen.

Doch Netcup hat nachgelegt und ein Feature veröffentlicht, auf das viele gewartet haben: Eine dedizierte, vorgelagerte Firewall, die direkt über das Server Control Panel (SCP) konfiguriert werden kann.

Der Paradigmenwechsel

Bevor wir in die Konfiguration einsteigen, müssen wir verstehen, warum dieses Feature so mächtig ist. Eine klassische Firewall läuft auf dem Server selbst. Ein böswilliges Paket muss erst durch die Netzwerkinfrastruktur und das Interface des Servers, bevor es blockiert wird.

Sie agiert auf der Infrastruktur-Ebene von Netcup, noch bevor der Traffic deinen Server erreicht. Unerwünschter Datenverkehr wird also gefiltert, bevor er überhaupt dein System belasten kann.

Feature-Übersicht

Zentrale Verwaltung

Konfiguration direkt im Browser über das SCP.

Policy-basiert

Regeln werden in Gruppen (Policies) zusammengefasst.

Default Policies

Vorgefertigte Schutzmechanismen für neue Server.

Granulare Regeln

Filterung nach Protokoll, Source-IP und Ports.

Neu vs. Bestandskunden

- Neue Server: Kommen bereits mit aktivierten Default Policies.

- Bestehende Server: Hier greift das Prinzip der Vorsicht. Du musst die Firewall explizit aktivieren.

Die Konfiguration im Detail

Schauen wir uns an, wie wir das System einrichten. Die Verwaltung findet im SCP unter dem Reiter "Netzwerk" statt.

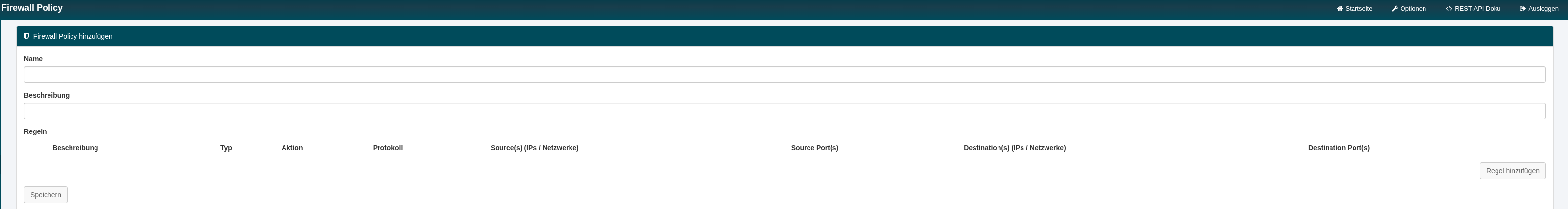

1. Das Konzept der Policies

Anstatt für jeden Server mühsam einzelne Regeln zu tippen, arbeitet Netcup mit Policies. Eine Policy ist im Grunde ein Container für eine Sammlung von Regeln.

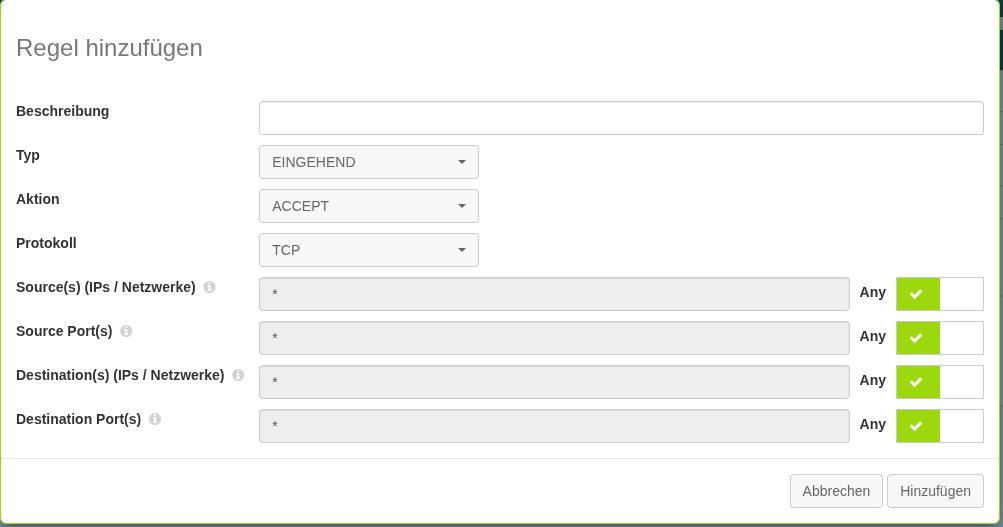

2. Regeln definieren

Wenn du eine Policy bearbeitest oder neu erstellst, öffnet sich der Dialog zum Hinzufügen von Regeln.

Firewalls arbeiten Listen von oben nach unten ab ("First Match").

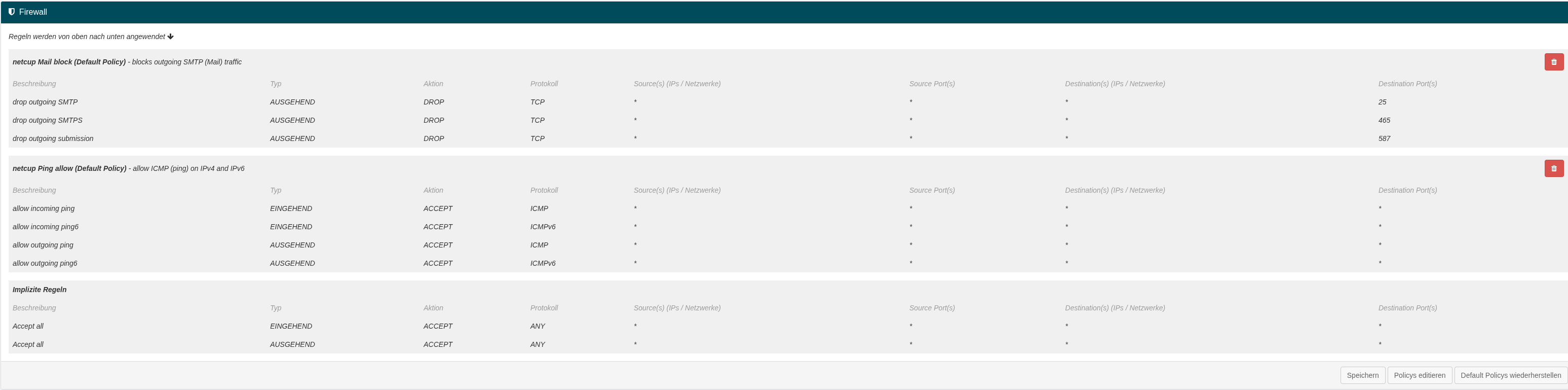

3. Übersicht & Default Policies

In der Übersicht sehen wir oft zwei interessante Standard-Einträge:

- netcup Mail block: Blockiert ausgehenden Mail-Spam (Ports 25, 465, 587).

- netcup Ping allow: Erlaubt ICMP-Traffic für Monitoring.

Strategien für mehr Sicherheit

- SSH: Erlaube Port 22 nur für deine eigene IP (wenn statisch).

- Web: Erlaube Port 80/443 für Alle (

*).

- Webzugriff: Ports 80/443 bleiben zu.

- Datenbank: Erlaube Port 3306 nur für die IP des Webservers.

Sollte man die lokale Firewall (ufw) deaktivieren? Nein! Doppelt hält besser.

Fazit

Die SCP-Firewall demokratisiert Hochsicherheits-Features. Nutze sie! Nimm dir eine Stunde Zeit, logge dich ins SCP ein und sichere deine Infrastruktur ab.